Die 8 besten Tools für drahtlose Penetrationstests für Linux

Wi-Fi-Penetrationstools unterstützen die Cybersicherheitsanalyse, indem sie tiefer in die Details des Sicherheitsframeworks eintauchen. Bevor Hacker diese Tools verwenden, um Ihr System zu infiltrieren, ist es eine kluge Entscheidung, Ihr Netzwerk auf solche Schwachstellen zu untersuchen.

Zu diesem Zweck beginnen viele Unternehmen, Wi-Fi-Penetrationstest-Tools zu verwenden, um die Schwachstellen in ihren drahtlosen Netzwerken aufzudecken. Lesen Sie weiter, um einige der potenten und beliebten Wi-Fi-Penetrationstools kennenzulernen.

Drahtlose Passwort-Cracker

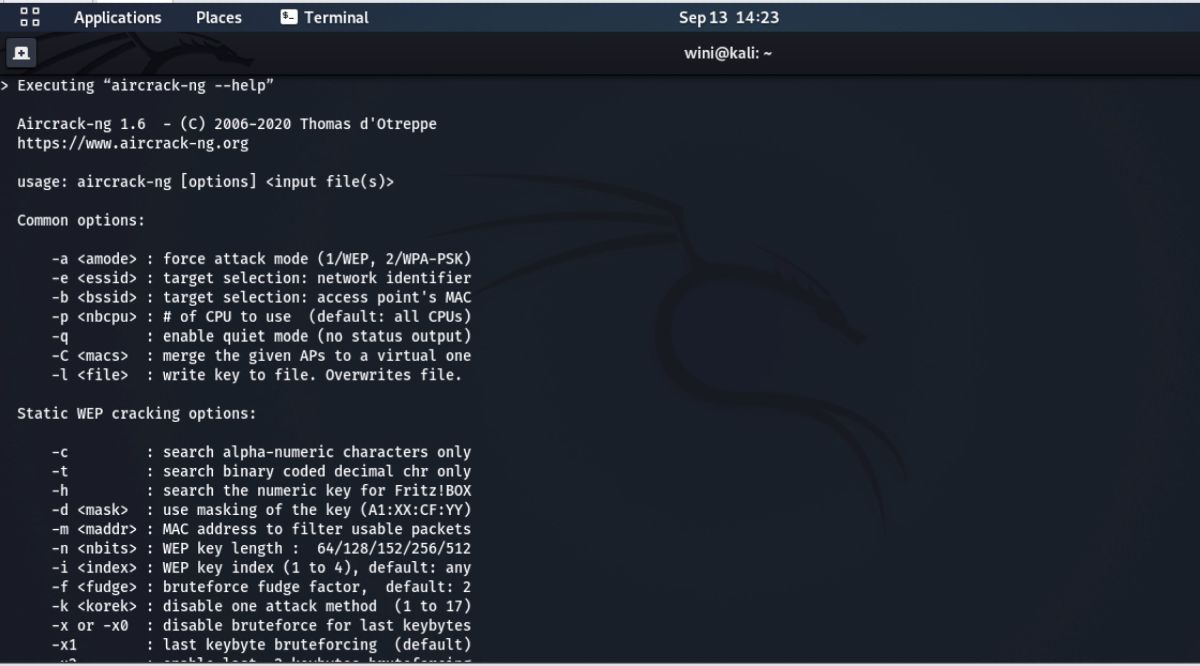

1. Aircrack-ng

Aircrack-ng ist wahrscheinlich die bevorzugte Wahl für Hacker, um in Wi-Fi-Netzwerke einzudringen und auf Passwörter für ethische oder unethische Zwecke zuzugreifen. Es ist beliebt bei Leuten, die sowohl WEP- als auch WPA-Passwörter knacken möchten.

Das Arbeitsprinzip von Aircrack basiert auf der Erfassung der Netzwerkpakete mithilfe einer Reihe von narrensicheren Algorithmen. Das Tool sammelt genügend Pakete, um das Passwort durch einen optimierten FMS-Angriff wiederherzustellen. Es unterstützt die meisten WLAN-Adapter und verspricht eine hohe Erfolgsquote.

2. Reaver

-(1).jpg)

Reaver ist ein beliebtes Open-Source-Tool zur Penetration von drahtlosen Netzwerken, das die Toolkit-Liste jedes Pen-Testers anführt. Dieses Tool wendet Brute-Force-Angriffe an, um Passwörter in WPA- und WPA2-gesicherten drahtlosen Netzwerken zu stehlen.

Der Reaver-Quellcode ist bei Google frei verfügbar, aber Sie müssen die Bedienungsanleitung lesen, bevor Sie mit dem Tool praktisch werden. Dieses WLAN-Penetrationstool wird immer noch verwendet, obwohl es seit einiger Zeit nicht mehr aktualisiert wurde.

3. Hashcat

.jpg)

Hashcat ist der schnellste Passwort-Cracker der Welt. Es basiert auf einer In-Kernel-Regel-Engine, die Ihnen die Flexibilität gibt, es auf einigen der gängigsten Betriebssysteme zu verwenden.

Betriebssysteme wie Linux, Windows und macOS unterstützen die Nutzung von Hashcat umfassend. Die Gehirnfunktionalität des Passwortkandidaten von Hashcat ist weiterhin einer der wichtigsten USPs dieses Tools, der die Aufmerksamkeit auf sich zieht.

Es kommt mit einem eingebauten Benchmark-System und einem internen thermischen Watchdog. Darüber hinaus unterstützt es Hex-Salt, Hex-Charset, automatische Leistungsoptimierung, interaktives Anhalten/Fortsetzen, verteiltes Cracken, mehrere Geräte und viele weitere Funktionen.

4. WLAN-Phishing

Wifiphisher ist ein weiteres hervorragendes Werkzeug zum Knacken von Passwörtern und zum Erstellen gefälschter Zugangspunkte. Penetrationstester können solche gefälschten Zugangspunkte für Red-Team-Engagement und Wi-Fi-Sicherheitstests verwenden.

Das Tool ermöglicht es Ihnen, schnell eine Man-in-the-Middle- Position gegenüber Wi-Fi-Access-Clients zu erreichen. Das Tool ist hilfreich bei benutzerdefinierten Web-Phishing-Angriffen, infiziert die Stationen mit Malware und führt automatisierte Phishing-Angriffe basierend auf Ihren Vorlieben und Anforderungen durch.

Es ist frei verfügbar und wird in Kali, einer spezialisierten Linux-Distribution für Penetrationstests, vorinstalliert. Hacker verwenden dieses Tool, um WLAN-Passwörter zu stehlen.

5. CoWPAtty

Joshua Wright ist der Besitzer/Gründer von cowPatty. Es funktioniert nach dem Prinzip automatisierter Offline-Wörterbuchangriffe. Das Tool enthält eine Auditor-CD, die die Verwendung des Tools zum Hacken von WPA-PSK-Netzwerken erleichtert.

Das Tool ist einfach zu bedienen, arbeitet aber sehr langsam, was ein erheblicher Nachteil ist. Es läuft auf einer Wortliste, die die bei Angriffen verwendeten Passwörter enthält. Als Hacker können Sie das Netzwerk nicht hacken, bis das Passwort in der Passwort-Wortliste verfügbar ist.

Während dieser Prozess das gesamte Konzept sicher machen könnte, ist er ein langsames Werkzeug, das dazu neigt, früh genug von der Interessenliste jedes Pensters zu verschwinden.

Netzwerkscanner und WLAN-Hacker

6. AirSnort

.jpg)

AirSnort hat einen hohen Stellenwert, insbesondere wenn es darum geht, eine Reihe frei verfügbarer Wi-Fi-Penetrationstools für WEP-Netzwerke anzubieten. Ein großer Nachteil ist, dass es nur mit WEP-Netzwerken funktioniert, was angesichts der Liste der nützlichen Funktionen nach wie vor schade ist.

AirSnort sammelt, untersucht und erstellt Verschlüsselungsschlüssel, nachdem genügend Netzwerkpakete gesammelt wurden. Es ist ein einfach zu bedienendes Tool für Linux- und Windows-Betriebssysteme. Leider gibt es für dieses Tool, genau wie bei Reaver, seit einiger Zeit kein Update mehr.

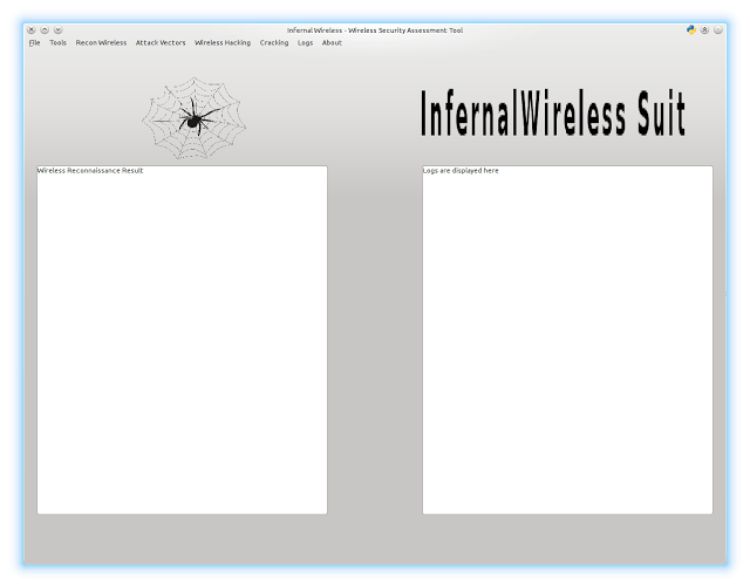

7. Höllen-Zwilling

Der Hauptzweck der Entwicklung des Pentesting-Tools Infernal-Twin besteht darin, den Angriff des bösen Zwillings durch das Erstellen von Zugangspunkten zu automatisieren. Diese Access Points schnüffeln die Netzwerkkommunikation und erhalten die gewünschten Ergebnisse für die Benutzer.

Die Angreifer richten gefälschte WLAN-Zugangspunkte ein, die versprechen, Internetdienste bereitzustellen; Die Realität sieht jedoch anders aus, da sie den Datenverkehr des Benutzers ausspioniert.

Die gefälschten Zugangspunkte geben vor, wie eine echte Seite für den Netzwerkzugriff zu sein, während sie einfach versuchen, die Wi-Fi-Anmeldeinformationen und andere wichtige Daten Ihres Netzwerks zu stehlen.

Es verfügt über alle wesentlichen Funktionen, die zum Hacken eines drahtlosen Netzwerks erforderlich sind. Egal, ob eine Person WEP, WPA oder WPA2 verwendet, seien Sie versichert, dass Infernal-Twin Ihnen Erfolg bringt.

Einige Funktionen umfassen:

- SSL-Streifen

- Notizfunktion

- Netzwerkzuordnung

- MiTM

- WPA/WPA2/WEP-Hacking

- Drahtloses Social Engineering

- GUI-Sicherheitsbewertung für drahtlose Verbindungen

Das Infernal-Twin-Tool wird regelmäßig aktualisiert; Der Autor kündigte an, dass die nächste Version mehr Möglichkeiten bieten würde, die Anmeldeinformationen des Opfers und andere Daten durch das Parsen von TShark-Protokolldateien zu sammeln. Diese Funktionen machen es zu einem hervorragenden Werkzeug, um das Beste aus Ihren Wi-Fi-Pentesting-Aufgaben herauszuholen.

8. Wireshark

.jpg)

Wireshark ist ein weit verbreiteter und sehr vertrauenswürdiger Netzwerkprotokollanalysator, der als Open-Source-Tool frei verfügbar ist. Als Pentester können Sie mit diesem Tool mikroskopische Details zu Ihrem Netzwerk abrufen.

Wireshark arbeitet daran, Pakete zu sammeln und analysiert sie weiter, um den detaillierten Sicherheitsstatus zu erhalten. Es bietet plattformübergreifende Unterstützung für einige der gängigsten Betriebssysteme wie macOS, Linux, Windows und andere.

Seine umfassende VoIP-Analyse und die eingehende Prüfung von über hundert Protokollen machen es für verschiedene staatliche, private und gemeinnützige Organisationen lohnenswert. Die Tools können in einigen Fällen keine Klartext-Passphrasen bereitstellen, aber sie sind dennoch nützlich zum Sniffen und Erfassen von Live-Daten.

Darüber hinaus können ethische oder unethische Hacker es neben Wi-Fi für Bluetooth, Ethernet, USB und andere Netzwerke verwenden. Personen, die wenig bis vernachlässigbare Kenntnisse über Netzwerkprotokolle haben, fühlen sich möglicherweise nicht in der Lage, dieses Tool zu verwenden.

Das beste Penetrationstest-Tool für Ihr WLAN finden

Verwenden Sie jedes dieser Tools, um WLAN-Passwörter zu knacken oder Ihren Netzwerkverkehr zu überwachen. Obwohl jedes Tool über seine eigenen Funktionen verfügt, müssen Sie entscheiden, welche Funktion für Ihre unmittelbaren Anforderungen am besten geeignet ist.

Sie können auch zu einer Penetrationstest-Linux-Distribution wechseln, wenn Sie nicht Zeit damit verbringen möchten, jedes Tool auf Ihrem System zu installieren.