Die 9 besten Systeme zur Erkennung und Verhinderung von Eindringlingen zur Steigerung Ihrer Cybersicherheit

Es ist aufregend, Ihr Unternehmen ins Rampenlicht zu rücken, birgt aber auch Risiken. Cyberangriffe werden intelligenter und komplexer. Dies bedeutet, dass eine gute Sicherheit wie Intrusion Detection-Systeme (IDS) und Intrusion Prevention-Systeme (IPS) unerlässlich ist.

Bei richtiger Anwendung kann die Technologie hinter IDS- und IPS-Lösungen Ihre Computer und das gesamte Netzwerk schützen. Hier sind neun Top-Systeme auf dem heutigen Markt. Entscheiden Sie, welche Sicherheitsstufe Ihr Unternehmen benötigt, und wählen Sie das beste Produkt für den Job aus.

Unterschied zwischen Intrusion Detection- und Präventionssystemen

Ein Intrusion Detection-System meldet verdächtige interne und externe Aktivitäten, hauptsächlich auf Ihren Geräten. Ein Präventionssystem erkennt Bedrohungen in Ihrem gesamten Netzwerk und bekämpft sie. Es bietet eine robustere Cybersicherheit als eine Firewall.

Die IPS-Technologie hat sich jedoch aus IDS entwickelt, sodass sie eng miteinander verbunden sind. Heute haben sich die beiden Kategorien zu unterschiedlichem Erfolg zusammengeschlossen.

Beispielsweise konzentriert sich ein Intrusion Detection-System weiterhin auf die Hub-Aktivität und bietet gleichzeitig Tools zur Vorbeugung. Auf die gleiche Weise kann ein IPS sowohl auf einzelne Computer als auch auf das Netzwerk achten.

Ihre Funktionen sind komplex und schwierig zu verwalten, wenn Sie sie nicht verstehen. Bevor Sie in etwas investieren, sollten Sie sich zunächst mit der Funktionsweise host- und netzwerkbasierter Erkennungssysteme oder den Cloud- und KI-Technologien vertraut machen.

1. SolarWinds Security Event Manager

Als führende Cybersicherheitsmarke ist SolarWinds Security Event Manager zuverlässig und einfach zu bedienen. Technisch heißt die Software Sicherheitsinformations- und Ereignisverwaltung (SIEM), enthält jedoch vertraute Erkennungs- und Präventionsfunktionen.

In Bezug auf die einmalige und abonnementbasierte Preisgestaltung hängen die Kosten von verschiedenen Faktoren ab, von der Anzahl der Hubs bis zu den spezifischen Anforderungen. Ihr Angebot ist jedoch flexibel und Sie erhalten 30-Tage-Testversionen der verschiedenen Funktionen.

SolarWinds Security Event Manager sammelt Daten von Ihren Geräten, erstellt detaillierte Protokolle und Berichte, lernt ständig, wie neue und häufige Bedrohungen erkannt werden, und handelt oder benachrichtigt Sie sofort, wenn etwas schief geht.

Basierend auf den von Ihnen festgelegten Regeln kann es auch IP-Adressen und USBs blockieren, Konten und Apps deaktivieren, auf Protokollverletzungen reagieren und vieles mehr. Durch sorgfältiges Anpassen und Warten des Systems kann es zu einem Ihrer stärksten Verbündeten werden.

2. Blumira Automated Detection & Response

Eine weitere High-End-SIEM-Option zum Auschecken ist Blumira. Die Erkennungs- und Verhinderungsfunktionen basieren auch auf Daten, Protokollen und anpassbaren Einstellungen. Der Unterschied liegt hauptsächlich in der reibungsloseren Automatisierung und Benutzerfreundlichkeit.

Die jährliche Rate beträgt 144 USD pro Benutzer, sodass die Gesamtkosten von der Größe Ihres Unternehmens abhängen. Sie können sich jedoch auf eine einfache Einrichtung und ein Dashboard sowie intelligente und effiziente Überwachungs- und Reaktionstools freuen.

Zum Beispiel zeichnet sich Blumira durch die Priorisierung von Warnungen, die Reduzierung von Fehlalarmen und die gute Integration in Teammitglieder und andere Software aus. Alles in allem erhalten Sie schnelle und klare Sicherheit, unabhängig davon, ob Sie aufschlussreiche Berichte oder einen Wachhund benötigen, der Ihr Unternehmen rund um die Uhr schützt.

3. AT & T AlienVault USM

Bei AlienVault Unified Security Management dreht sich alles um die Erkennung von Eindringlingen sowohl für Hubs als auch für Netzwerke, selbst in fortschrittlichen Cloud-Systemen. Als High-End-Lösung erhalten Sie großartige Tools, mit denen Sie sicher und auf dem neuesten Stand Ihrer Bedrohungsstufen sind.

AlienVault folgt denselben Verfolgungs-, Warn- und Reaktionsprinzipien wie jedes andere Erkennungssystem. Der Unterschied besteht darin, dass es leistungsstark, intelligent und dennoch an die Arbeitsabläufe und Anforderungen verschiedener Unternehmen anpassbar ist.

Wenn Sie ein Programm suchen, das Datenmengen und sich ständig weiterentwickelnde Bedrohungen so schnell wie möglich bewältigen und Sie über die beste Vorgehensweise informieren und beraten kann, ist AlienVault eine gute Wahl.

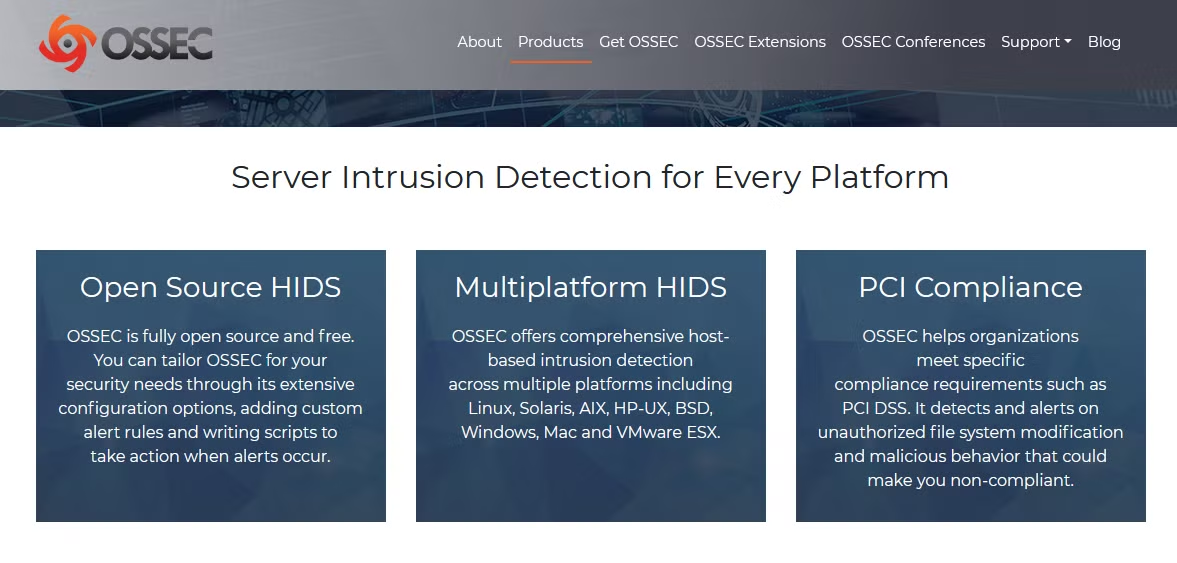

4. OSSEC

Wenn Sie lieber kein Vermögen ausgeben möchten, aber dennoch eine gute Cybersicherheit wünschen, sollten Sie OSSEC in Betracht ziehen. Es ist ein hoch angesehenes, Open Source und kostenloses Hub-basiertes Intrusion Detection-System mit Erweiterungen, die angeboten werden, um Ihre Abwehrkräfte zu stärken.

Im Kern sammelt und analysiert OSSEC Daten von allen vorgesehenen Geräten und sucht in Echtzeit nach Cyberangriffen, Protokollverletzungen und vielem mehr. Es ist nicht weniger in der Lage, interne und externe Probleme für Ihre Sicherheit zu erkennen als überlegene Software.

Sie können die Warneinstellungen für eine schnellere Fehlerbehebung oder ein Upgrade auf Atomic Enterprise OSSEC optimieren. Letzteres ist abhängig von Ihrem Unternehmen und den erforderlichen Maßnahmen mit Kosten verbunden.

Dann haben Sie die gleiche Auswahl an Präventionstools wie SolarWinds und Blumira, einschließlich Zugriff auf mehr als 5.000 Regeln, globale Bedrohungsinformationen, erweiterte Verschlüsselung und ein umfassendes Managementsystem.

5. McAfee NSP

Einige Unternehmen setzen direkt auf Intrusion Prevention-Systeme. Sie können teurer sein, aber nur, weil sie effizienter sind. Die Network Security Platform von McAfee ist eine der besten.

Auch hier sind Daten unerlässlich, aber die Erfassung und Analyse erfolgt viel schneller und intelligenter. McAfee NSP scannt den Datenverkehr in und aus Ihrem Netzwerk und sucht nach bedrohlichen Signaturen – Mustern bekannter Angriffsmethoden.

Sie könnten es auch mit völlig neuen Bedrohungen zu tun haben, denen eindeutige Anzeichen fehlen. McAfee hat seine Software so konzipiert, dass auch diese erfasst werden, sofern bekannt ist, wonach gesucht werden muss. Sie können die Intuition durch besonders sorgfältige Regeln weiter verbessern.

Jedes Problem kann eine andere Reaktion auslösen, vom Blockieren des Eindringlings bis zum Beenden der Anwendung, auf die sie zugegriffen haben. Unabhängig davon, wie komplex Ihr Unternehmen ist, erhalten Sie eine konstante und proaktive Cybersicherheit sowie ausführliche Berichte, mit denen Sie die Sicherheit erhöhen, Protokolle durchsetzen usw. können.

6. Cisco Secure IPS

Hier ist eine weitere Marke, die ganz oben auf Ihrer Liste stehen sollte. Die Produkte von Cisco bieten Ihnen hohe Leistung, Benutzerfreundlichkeit und Flexibilität. Sicheres IPS ist keine Ausnahme – es kann perfekt zu Ihrem Unternehmen passen. Für mehr Luxus können Sie auch in SecureX gehen.

Sie müssen lediglich das IPS an Ihr Netzwerk anpassen. Entscheiden Sie beispielsweise, wie viele Informationen überwacht werden sollen. Sollte es Dateien, Apps und alle Aktivitäten von jedem Hub im System enthalten?

Sie sollten das Programm auch weiterhin anpassen, um sicherzustellen, dass es mit neuen Bedrohungen umgehen kann, unabhängig davon, ob diese mit Malware oder Unternehmensrichtlinien zusammenhängen. Wie sensibel sollten Sicherheitswarnungen in diesem Punkt sein?

Je präziser Sie sind, desto besser kann Cisco Secure IPS seine Aufgaben ausführen und sich in Ihr Unternehmen integrieren.

7. Intrusion Prevention System der nächsten Generation von NSFocus

Die Automatisierung macht die Cybersicherheit noch effektiver. Daher ist eine Lösung, die fortschrittliche KI-basierte Technologie bietet, ein Muss, insbesondere für große oder komplizierte Unternehmen. Aus diesem Grund wird NSFocus für seine NGIPS so hoch geschätzt.

Die Software lernt ständig über Ihren Workflow, potenzielle Bedrohungen, Möglichkeiten zur Bekämpfung von Problemen und wie Sie Ihr Leben einfacher gestalten können. Zum Beispiel kann es Verkehr aus verschiedenen Quellen verwalten oder priorisieren sowie ihn überwachen.

Natürlich haben Sie die volle Kontrolle über die Einstellungen, z. B. welche Apps in die Sandbox aufgenommen werden sollen (von anderen isolieren) und wie aggressiv sie auf interne Fehler oder Malware mit hohem Risiko reagieren sollen. Mit anderen Worten, erwarten Sie eine reibungslose, aber vielschichtige Integration und Leistung.

8. Trend Micro TippingPoint

Hier ist ein weiterer großartiger Kandidat für die automatisierte Verhinderung von Eindringlingen. Als Teil der XGen-Sicherheitssoftware von Trend Micro kann TippingPoint Angriffe mit hoher Geschwindigkeit erkennen und blockieren. Es bringt Echtzeitsicherheit auf die nächste Stufe.

KI-Fähigkeiten entlasten auch Ihre Schultern erheblich, da Sie nicht jede Bewegung steuern müssen. Nach dem Einrichten sollten Sie die Bedrohungsinformationen, Einstellungen und Erkenntnisse im Auge behalten. Darüber hinaus lernt es sich selbstständig in Ihrem Netzwerk zurecht.

Alles in allem ist TippingPoint eine professionelle Lösung für mutige Organisationen. Es ist auch eines von mehreren praktischen Trend Micro-Produkten, die Sie problemlos miteinander kombinieren können, um die Grenzen Ihrer Cybersicherheit zu erweitern.

9. Palo Alto Cortex XDR

Last but not least ist eine Marke mit einer eigenen umfangreichen Liste professioneller Produkte. In Bezug auf das Erkennen und Verhindern von Sicherheitsverletzungen bietet der Cortex XDR von Palo Alto eine gute Mischung aus intelligenten Tools.

Sie erhalten künstliche Intelligenz, die eine Reihe von Funktionen unterstützt, mit denen der Datenverkehr analysiert, Probleme schnell behoben und detaillierte Berichte bereitgestellt werden, wann immer Sie dies wünschen.

Das System bietet Ihnen und Ihrem Team alle Informationen, die erforderlich sind, um selbst die dunkelsten Bedrohungen zu verstehen und damit umzugehen. Mit Cortex XDR können Sie Hacker, Bots und Mitarbeiter auf ein Minimum reduzieren.

Erfahren Sie, was Ihre Cyber-Sicherheitsgesichter bedroht

Erfahren Sie mehr darüber, wie jedes dieser Systeme zur Erkennung und Verhinderung von Eindringlingen Ihre Sicherheit erhöhen kann. Wählen Sie eine Software, die so viele Schwachstellen wie möglich abdeckt, aber auch eine, die Sie problemlos verwalten können.

Lernen Sie gleichzeitig kennen, was Sie erwartet. Wenn man sich die verschiedenen Malware-Produkte ansieht, ist dies beängstigend, aber für eine genauere Bekämpfung von Bedrohungen unerlässlich. Notieren Sie sich auch Fehler, die an Ihrem Arbeitsplatz auftreten können. Sie können Sie so leicht stolpern wie Viren.