Mit diesem Spiel können Hacker Ihren PC angreifen, und Sie müssen es nicht einmal spielen

Hacker haben das Anti-Cheat-System in einem äußerst beliebten Spiel missbraucht, und Sie müssen es nicht einmal auf Ihrem Computer installiert haben, um betroffen zu sein.

Das fragliche Spiel heißt Genshin Impact und laut einem neuen Bericht können Hacker die Anti-Cheat-Maßnahmen des Spiels nutzen, um Antivirenprogramme auf dem Zielcomputer zu deaktivieren. Von dort aus können sie Ransomware-Angriffe durchführen und die Kontrolle über das Gerät übernehmen.

Trend Micro hat einen ausführlichen Bericht über diesen neuen Hack erstellt, in dem die Funktionsweise sehr detailliert beschrieben wird. Der Angriff kann mit einem Genshin Impact -Treiber namens „mhypro2.sys“ ausgeführt werden. Wie oben erwähnt, muss das Spiel nicht auf dem Zielgerät installiert werden. Das Modul kann unabhängig arbeiten und benötigt das Spiel nicht, um zu laufen.

Forscher haben Beweise dafür gefunden, dass Bedrohungsakteure diese Schwachstelle seit Juli 2022 für Ransomware-Angriffe nutzen. Während unklar ist, wie die Hacker zunächst Zugriff auf ihr Ziel erhalten, können sie, sobald sie drin sind, den Genshin Impact -Treiber verwenden um auf den Kernel des Computers zuzugreifen. Ein Kernel hat im Allgemeinen die volle Kontrolle über alles, was in Ihrem System passiert, daher ist es katastrophal, wenn Angreifer darauf zugreifen können.

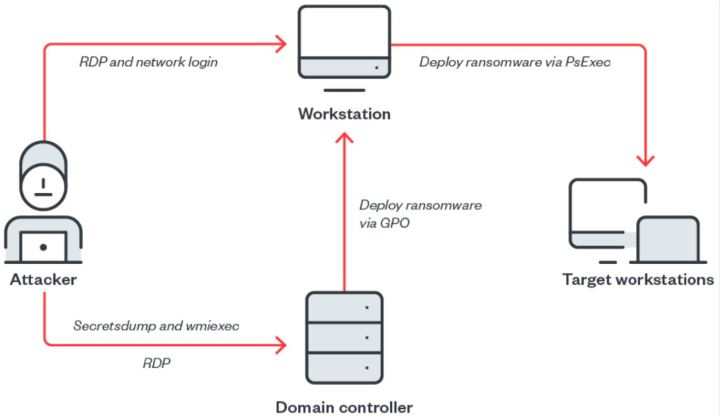

Die Hacker verwendeten „secretsdump“, das ihnen half, Administratoranmeldeinformationen zu erbeuten, und „wmiexec“, das ihre Befehle remote über das Windows-eigene Management Instrumentation Tool ausführte. Dies sind kostenlose und Open-Source-Tools von Impacket , die jeder in die Hände bekommen könnte, wenn er wollte.

Nachdem dies aus dem Weg geräumt war, konnten sich die Angreifer mit dem Domänencontroller verbinden und bösartige Dateien auf dem Computer einschleusen. Eine dieser Dateien war eine ausführbare Datei namens „kill_svc.exe“, die zur Installation des Genshin Impact -Treibers verwendet wurde. Nach dem Ablegen von „avg.msi“ auf dem Desktop des betroffenen Computers wurden vier Dateien übertragen und ausgeführt. Am Ende war der Angreifer in der Lage, die Antivirensoftware des Computers vollständig zu töten und die Ransomware-Payload zu übertragen.

Nach einigem Schluckauf konnten die Angreifer den Treiber und die Ransomware vollständig auf eine Netzwerkfreigabe laden, mit dem Ziel der Massenbereitstellung, was bedeutet, dass sie mehr mit demselben Netzwerk verbundene Workstations betreffen könnten.

Wenn Sie ein Unternehmen sind und MDE oder ähnliches ausführen, empfehle ich, diesen Hash zu blockieren, da es sich um den anfälligen Treiber handelt.

509628b6d16d2428031311d7bd2add8d5f5160e9ecc0cd909f1e82bbbb3234d6Es lädt sofort unter Windows 11 mit TPM und all dem, das Problem wurde ignoriert.

– Cloudflare Support Hate (@GossiTheDog) 25. August 2022

Laut Trend Micro wurden die Genshin Impact -Entwickler bereits 2020 über die Schwachstellen im Spielmodul informiert. Trotzdem ist das Code-Signing-Zertifikat immer noch vorhanden, was bedeutet, dass Windows das Programm weiterhin als sicher erkennt.

Selbst wenn der Anbieter darauf reagiert und diesen großen Fehler behebt, werden seine alten Versionen immer noch im Internet bleiben und somit eine Bedrohung bleiben. Der Sicherheitsforscher Kevin Beaumont riet Benutzern, den folgenden Hash zu blockieren, um sich vor dem Treiber zu schützen: 0466e90bf0e83b776ca8716e01d35a8a2e5f96d3 .

Bis jetzt haben die Macher von Genshin Impact nicht auf diese Ergebnisse reagiert. Dies ist nur einer von vielen jüngsten Cyberangriffen, die sich laut einem neuen Bericht seit letztem Jahr verdoppelt haben.