Warum sollten Sie besonders vorsichtig sein, wenn Sie Reisetickets für das Frühlingsfest auf Ihren WeChat-Momenten veröffentlichen?

Nach Hause gehen ist das Thema am Vorabend des Frühlingsfestes.

Möglicherweise haben Sie sich darauf vorbereitet, Ihrem Freundeskreis Ihr Flugticket nach Hause zu zeigen, und sich vorgestellt, in einem halben Monat aus dem vertrauten Bett in Ihrer Heimatstadt aufzuwachen; oder Sie sind jetzt besorgt und leiten Plattformen von Drittanbietern weiter, die Ihnen beim Ticketkauf helfen sollen in Ihrer Freundes- und Verwandtengruppe Link.

Aber egal wie die Situation ist, Sie sind sich möglicherweise nicht darüber im Klaren, dass ein großes Risiko von Datenschutzlecks in den Flug-, Hotel- und Ticketinformationen besteht, die auf sozialen Plattformen veröffentlicht werden, sowie in den verschiedenen Ticketing-Anwendungen von Drittanbietern, die wahllos installiert werden, um Tickets zu kaufen.

An einem unsichtbaren Ort gibt möglicherweise jemand Ihren unbeabsichtigt preisgegebenen Namen und Ihre Telefonnummer in eine Datenbank ein, die mit Ihrem Weibo-Konto oder Ihrer Express-Lieferadresse verknüpft und verpackt und verkauft wird. Möglicherweise gibt es auch eine Anwendung, die den Standort stillschweigend einschaltet. und Dateileseberechtigungen, um jede Ihrer Bewegungen aufzuzeichnen.

Im Zeitalter von Big Data scheint die Privatsphäre fragiler zu sein als Seifenblasen.

Dies ist die Bedeutung des „Internationalen Datenschutztages“ (Datenschutztag). Diese globale Veranstaltung, die jedes Jahr am 28. Januar stattfindet, soll alle dazu ermutigen, auf den Datenschutz zu achten, die Grundrechte in Bezug auf den Schutz personenbezogener Daten zu verstehen und Maßnahmen zur Wahrung der eigenen Informationssicherheit zu ergreifen.

Doch ebenso wie die geringe Präsenz dieser Veranstaltung, die bereits zum 18. Mal stattfindet, sind wir vom Ziel „Aufrechterhaltung der Informationssicherheit“ noch weit entfernt.

Hinter dem Informationsleck steckt der jahrhundertealte Widerspruch zwischen technischem Fortschritt und Privatsphäre

Der Hauptfeind der Privatsphäre im modernen Leben ist die Neugier der Menschen auf das Leben anderer Menschen.

Ende des 19. Jahrhunderts schrieb EL Godkin, damals Chefredakteur der New York Evening Post, eine Kommentarzeile. Der Hintergrund dieses Satzes war, dass die Erfindung des Telefons und der Kamera den Menschen zu dieser Zeit verschaffte hervorragende Werkzeuge, um in die Privatsphäre anderer einzudringen.

Godkin war vielleicht einer der ersten, der die Verletzung der Privatsphäre durch moderne Technologie miterlebte, aber er war sicherlich nicht der letzte.

Vielmehr ist die Situation heute, mehr als hundert Jahre später, etwas ernster als zuvor. Da der technologische Fortschritt eine beispiellose Informationsproduktion und extrem niedrige Hürden für den Informationsbeschaffungsprozess geschaffen hat, haben die Neugier auf das Leben anderer Menschen, gepaart mit Bosheit und Gier, zu einer entwickelten grauen Produktionskette geführt.

▲Kriminelle verkaufen personenbezogene Daten auf Social-Media-Plattformen

Nach der klassischen Definition von Alan Westin, dem Autor von „Privacy and Liberty“ aus dem Jahr 1967, geht es beim Recht auf Privatsphäre um „Selbstbestimmung“, d. h. „die Anforderung einer Einzelperson, einer Gruppe oder einer Institution, selbst zu entscheiden“. wann, das Recht, auf welche Weise und in welchem Umfang Informationen über sie an andere weiterzugeben“.

Aber nominell Rechte zu haben und Rechte auszuüben, sind zwei verschiedene Dinge. Durch den heutigen technologischen Fortschritt scheinen wir diese Freiheit der Selbstbestimmung allmählich zu verlieren.

Ein Beispiel ist, dass die Korrelation zwischen Daten den Eindruck erweckt, dass Mobiltelefone uns immer besser „verstehen“.

Etwas, das während des Chats erwähnt wird, wird im Handumdrehen auf der Homepage von Taobao gepostet; umgekehrt wird etwas, das gerade in der Shopping-App gesucht wurde, sofort Gegenstand von Werbung in anderen Apps.

Wenn kurze Video-Apps zum ersten Mal installiert werden, werden wir mit der Begründung „Optimierung und Weiterempfehlung“ immer dazu überredet, die Leseberechtigung für das Adressbuch zu öffnen. Ist dies jedoch einmal gestattet, wird man in sozialen Kreisen zu einer „gläsernen Person“. Auch wenn man sich registriert Konto, auf das sich die Plattform verlassen kann. Die zuvor gelesenen Freundschaftsbeziehungen werden Sie zu Bekannten weiterleiten.

Das „Verstehen“ von Big Data scheint nachdenklich, lässt uns aber immer schaudern.

Darüber hinaus entwickelt sich die ständig wachsende Zahl von Geräten um uns herum auch zu einem Fenster, durch das Kriminelle einen Einblick in unser Leben erhalten.

Sicherheitsforschungsinstitute haben in der Vergangenheit Angriffe auf IoT-Geräte wie Router, Smart-Kameras und Autosysteme nahezu fehlerfrei nachgewiesen und können den Angriff sogar von einem einzelnen Gerät auf das gesamte Heimnetzwerk „ausbreiten“.

Wenn die Gewährleistung der Sicherheit einer kleinen Anzahl intelligenter Geräte dem Bewachen eines Passes gleichkommt, dann müssen wir heute, wo jeder von vernetzter intelligenter Hardware umgeben ist, tatsächlich eine Chinesische Mauer verteidigen. Der Feind patrouilliert ständig außerhalb der Mauer und wartet darauf, eine Lücke zu finden. Die bloße Existenz dieser Lücke reicht aus, um eine umfassende Invasion einzuleiten.

Als Gerätebesitzer ist unsere Rolle nicht unbedingt die eines reinen Opfers. Manchmal werden wir, die rücksichtslos sind, zu „Komplizen“.

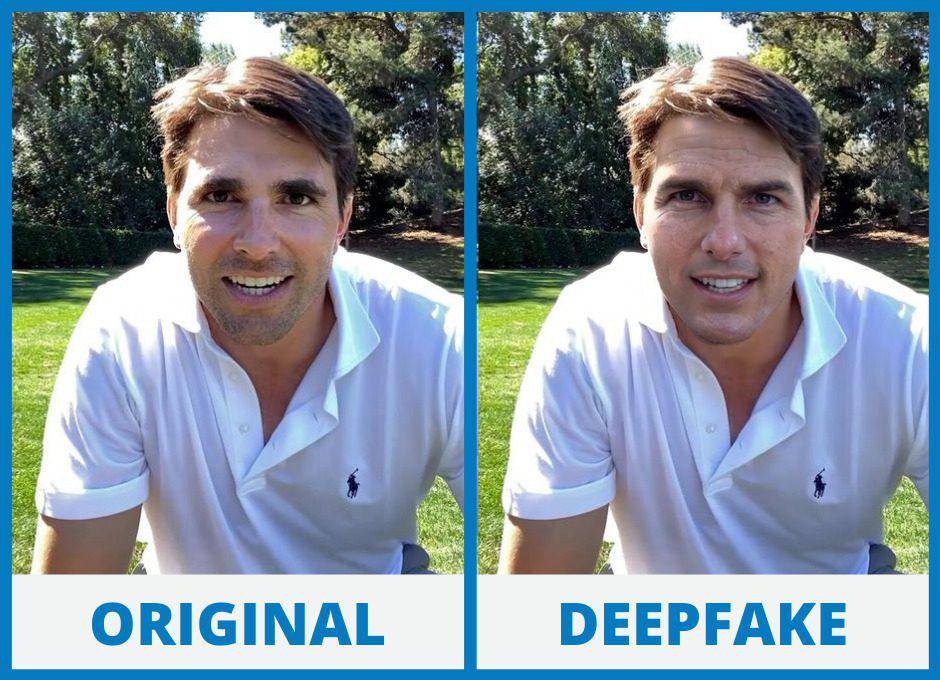

▲Verwenden Sie KI-Technologie, um sich als Tom Cruise auszugeben

Beispielsweise ist es in der Tat interessant, Dutzende persönlicher Fotos hochzuladen, um aus der Mentalität des „Mitmachens“ heraus „KI-Imagefotos“ zu generieren, aber nur wenige Menschen achten darauf, ob die Dutzenden Seiten der Nutzungsvereinbarung eine Erlaubnis für Unternehmen enthalten um Ihre Fotos für Schulungen zu verwenden. Die Bedingungen der KI; oder wie am Anfang des Artikels erwähnt, geben bösartige Anwendungen, die ohne Beachtung heruntergeladen werden, grünes Licht für Datenschutzdiebstahl.

In der von Technologie umgebenen Stadt wird der Raum der Privatsphäre immer weiter ausgehöhlt.

Machen Sie den ersten Schritt und bauen Sie einen Zaun für Ihre Privatsphäre

Während die datengesteuerte generative KI einen technologischen Boom auslöst, schreitet die Welt immer schneller in Richtung der Ära der „Datenökonomie“. Wenn der Wert persönlicher Informationen unendlich zunimmt, ist der Bau eines Schutzzauns für die Privatsphäre zur obersten Priorität geworden.

Wir glauben, dass der Schlüssel zum Schutz der Privatsphäre in zwei „Gesetzen“ liegt: Recht und Selbstdisziplin.

Es versteht sich von selbst, dass das Gesetz eine Selbstverständlichkeit ist, aber die Bedeutung der Selbstdisziplin wird oft übersehen. Das Leben moderner Menschen basiert auf der „Grundlage“, die von vielen Dienstanbietern bereitgestellt wird. Wenn man bedenkt, dass die Gesellschaft nicht über die Mittel verfügt, um zu überwachen, wie Dienstanbieter mit Informationen umgehen, und dass die meisten Benutzer bereit sind, sich für „Privatsphäre aus Bequemlichkeit“ zu entscheiden, kann dies Diebstahl wirklich verhindern. Der Kern des Datenschutzphänomens liegt tatsächlich in der Branche selbst.

Je dringlicher das Thema der Privatsphäre wird, desto mehr müssen Branchenführer beim Schutz der Privatsphäre eine Vorreiterrolle übernehmen.

Huawei ist einer der ersten inländischen Hersteller, der Netzwerksicherheit und Datenschutz auf der grundlegenden Ebene der Unternehmensstrategie erwähnt. Fast jedes Jahr wird He Gang, Chief Operating Officer von Huawei Terminal BG, auf der Huawei Developer Conference wiederholt betonen:

Netzwerksicherheit und Datenschutz haben für Huawei oberste Priorität. Wir stellen unsere Verantwortung für die Gewährleistung der Netzwerk- und Geschäftssicherheit über die kommerziellen Interessen des Unternehmens und nutzen innovative Technologien, um die Privatsphäre und Sicherheit der Benutzer zu schützen.

Vor diesen Worten standen die tatsächlichen Taten von Huawei.

Seit der Geburt des Hongmeng-Systems betrachtet Huawei die Sicherheit der Privatsphäre als eines seiner wichtigsten Anliegen. Nach Jahren der Verbesserung verfügt das heutige Hongmeng-System bereits über umfassende Datenschutzdienste für eine Vielzahl von Szenarien, die als Waffe gegen Informationslecks bezeichnet werden können.

Aus diesem Grund wurde in dem kürzlich von „China News Weekly“ veröffentlichten Video zur Popularisierung von Datenschutz- und Sicherheitswissenschaften viel Platz darauf verwendet, die spezifischen Datenschutzfunktionen des Hongmeng-Systems als „Top-Student“ vorzustellen.

Wenn man beispielsweise bedenkt, dass im Zeitalter des Internet of Everything jedes kompromittierte Gerät dazu führen kann, dass intelligente Hardware zu einem „intelligenten Trojaner“ wird, hat Huawei ganz von vorne angefangen und ein sicheres Design ohne Root-Berechtigungen verwendet, um den Hongmeng-Kernel zu erstellen Verwendung dedizierter Chips zum Speichern sensibler Daten und Anwendungen. Der strukturierte Sicherheitsmechanismus stellt sicher, dass alle Hongmeng-Geräte gleichermaßen unzerbrechlich sind.

▲Detaillierte Ergebnisseite von Huawei Hongmeng Core CC EAL6+

Selbstverständlich hat der Hongmeng-Kernel die weltweit erste und bisher einzige Sicherheitszertifizierung der Stufe CC (Common Criteria) EAL6+ im Bereich allgemeiner Betriebssysteme erhalten.

Die CC-Zertifizierung ist seit jeher für ihre Vollständigkeit und Strenge bekannt. In der Vergangenheit konnten nur kleine Geräte mit äußerst einfachen Strukturen wie IC-Karten die EAL6+-Zertifizierung erhalten. Mit anderen Worten: Huawei ließ zu, dass eine so komplexe Struktur wie das Betriebssystem einen Sicherheitsstufentest bestanden hat, bei dem nur Bankkarten eine Zertifizierung erhalten können.

Das ist fast unvorstellbar schwierig.

Ausgehend von der Grundlage des Hongmeng-Kernels wurde das Hongmeng-System auf eine Vielzahl von Endgeräten wie Mobiltelefone, intelligente Bildschirme, intelligente Uhren, intelligente Häuser und Autosysteme ausgeweitet, mit der hohen Flexibilität „einmalige Entwicklung, mehrfache Bereitstellung“. . Die mit dem System ausgestattete Hardware ist unterschiedlich, der Rundum-Schutz der Privatsphäre bleibt jedoch unverändert.

Allerdings ist es eine Sache, Schutz zu bieten, und eine andere Sache, die Bereitschaft der Benutzer zum Schutz zu wecken – hier gibt es eine Überlegung zu den „Sicherheitskosten“: Genauso wie niemand bereit ist, jeden Tag ein einziges Mal eine Rüstung zu tragen, um zur Arbeit zu gehen Der Schutz der Privatsphäre nimmt zu viel Zeit und Aufmerksamkeit in Anspruch. Benutzer, die ursprünglich auf der Hut sein wollten, werden sich dafür entscheiden, ihre Privatsphäre zu opfern.

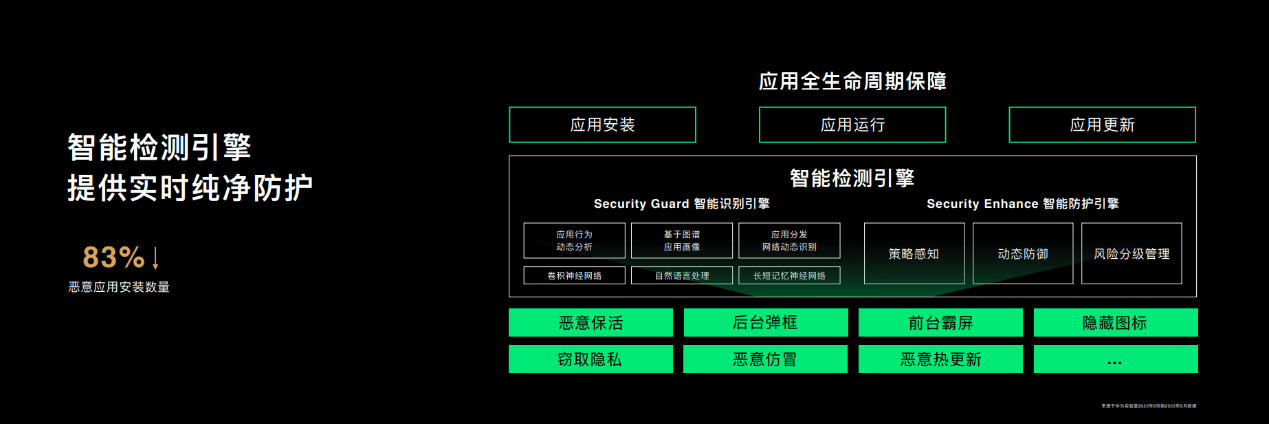

Aus diesem Grund entscheidet sich Hongmeng System für die Verwendung „intelligenter“ und „sensorfreier“ Methoden, um einen reinen Raum zu schaffen.

Beim Testen der Mate 60-Serie hat man intuitiv das Gefühl, dass Hongmeng mit Strategien wie der Überprüfung der Entwickler-/Anwendungssignatur, dem intelligenten Abfangen riskanter Anwendungsinstallationen und der standardmäßigen Minimierung von Anwendungsberechtigungen den Weg für Anwendungen versperrt hat, von der Quelle aus Böses anzurichten.

Es ist kein Problem, auf der Installation von Apps zu bestehen. Das Hongmeng-System empfiehlt, die Anwendung zur Steuerung hinzuzufügen, wodurch der Zugriff auf vertrauliche Daten wie Adressbücher und Anrufe eingeschränkt wird und Berechtigungen wie Standortinformationen und Hintergrund-Popups automatisch deaktiviert werden. In gewisser Weise ähnelt Hongmengs Sicherheitsstrategie der Erdatmosphäre: Wenn sie normal funktioniert, werden wir nicht einmal bemerken, dass sie eindringende Meteoroiden abfängt, die außer Sichtweite sind.

Hongmeng sind auch Dinge aufgefallen, die den Benutzern selbst möglicherweise nicht auffallen.

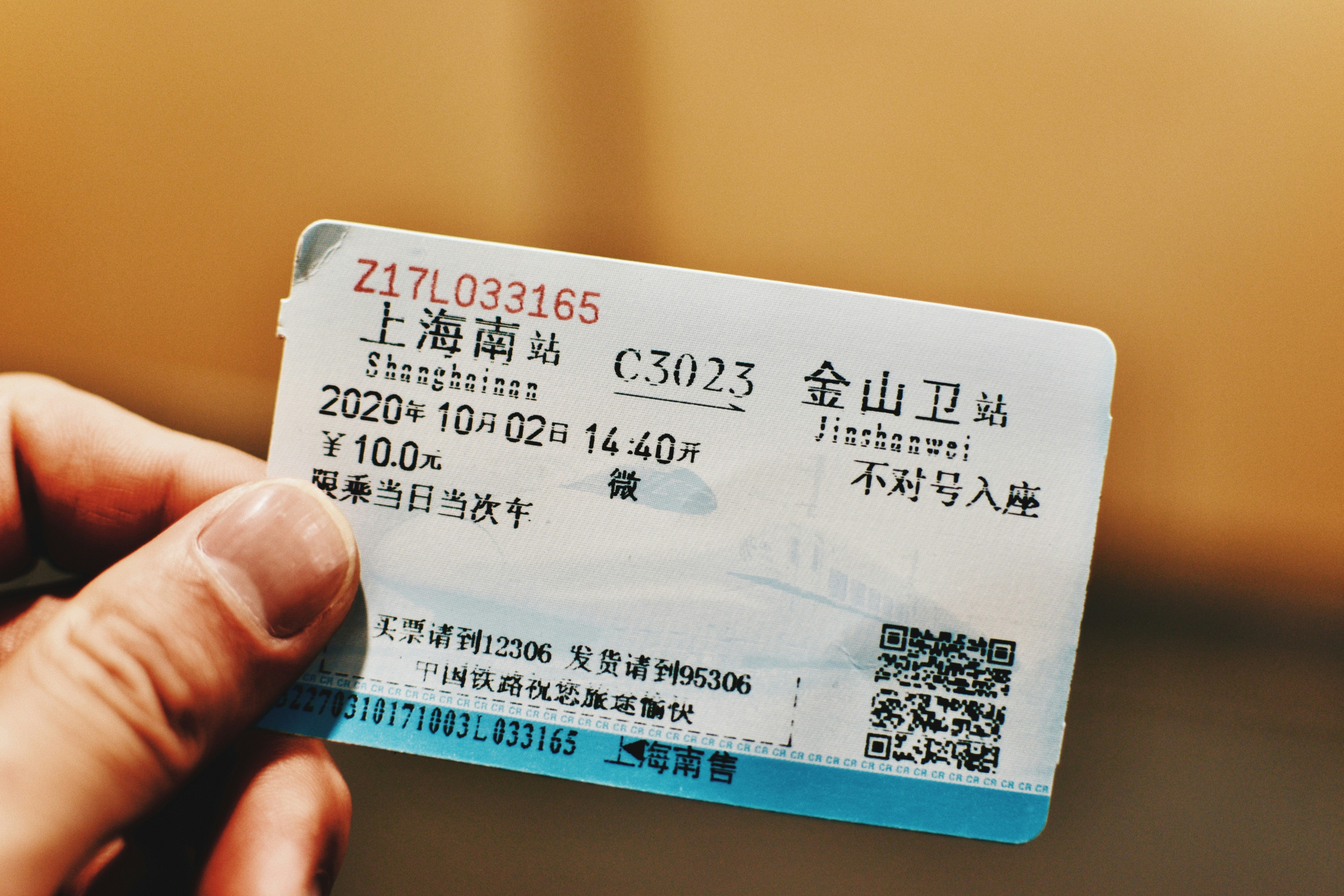

Wissen Sie, was wir als Informationen betrachten, ist oft nicht das vollständige Bild der Informationen. Auf einem beiläufig geteilten Foto können das Pinyin des Namens auf dem Ticket, der Express-Lieferschein auf dem Karton, die Social-Media-Konto-ID im Screenshot sowie die in den Originalbilddaten verborgenen Aufnahmemodell- und Standortinformationen verwendet werden Hintergedanken. Der Schlüssel zum Angriff des Angreifers.

Das Hongmeng-System kommt mit dieser Situation sehr gut zurecht. Der integrierte „Picture Privacy Protection“ löscht beim Teilen automatisch den integrierten Standort und die Aufnahmeparameter des Fotos. Dann können Sie auch KI verwenden, um private Informationen wie Name, Flug und ID-Nummer mit einem Klick zu löschen. Machen Sie Fotos und genießen Sie sie unterwegs, ohne sich Gedanken über das Risiko einer Gefährdung Ihrer Privatsphäre machen zu müssen.

Diese Intelligenz und Sinnlosigkeit spiegelt sich noch deutlicher im Hongmeng Smart Cockpit wider, das dem Benutzer am nächsten ist.

Nehmen Sie als Beispiel das Hongmeng Smart Cockpit, das auf dem Wenjie M9 installiert ist. Nachdem Benutzer ins Auto gestiegen sind, können sie sich mithilfe der finanztechnischen 3D-Gesichtserkennungstechnologie schnell bei ihrem Huawei-Konto anmelden. Daten und personalisierte Einstellungen zwischen verschiedenen Konten sind voneinander isoliert Andere stellen sicher, dass nur die richtigen Personen die richtigen Daten sehen .

Die Strategie zur Steuerung der Anwendungsberechtigungen erstreckt sich natürlich auch auf das Auto. Wenn eine Anwendung Berechtigungen wie Mikrofon, Kamera, geografischen Standort usw. anfordert, werden Sie vom Fahrzeugsystem in Echtzeit deutlich in der Statusleiste daran erinnert. Mit nur einem Klick sind die Anwendungsberechtigungen unter Kontrolle.

Ein Hauptmerkmal der sogenannten „Intelligenz“ ist die Fähigkeit, das eigene Verhalten der Szene anzupassen. Auch hier erreicht das Hongmeng Smart Cockpit eine genaue Szenenunterscheidung: Wenn mehrere Personen zusammen fahren, erkennt das Hongmeng Cockpit automatisch, dass noch andere Personen im Auto mitfahren und aktiviert den „Privatsphärenmodus“, wodurch Anrufaufzeichnungen, Navigationsaufzeichnungen usw. intelligent ausgeblendet werden . auf dem zentralen Kontrollbildschirm Sensible persönliche Informationen.

Benutzen Sie es einfach, Hongmeng wird die Arbeit zum Schutz der Privatsphäre unbeabsichtigt für Sie erledigen.

Privatsphäre und Sicherheit, ein langer Weg ohne Ende

800 Millionen.

Dies ist die Anzahl der Geräte, die derzeit durch den Sicherheitsmechanismus von Hongmeng geschützt sind.

Wenn man nur den absoluten Wert betrachtet, ist die Zahl im Vergleich zu vor einem halben Jahr um 100 Millionen gestiegen; angesichts der Tatsache, dass die Daten heute weit verbreitet sind, ist es jedoch noch ein weiter Weg, um die Sicherheit der Privatsphäre zu gewährleisten.

Wenn man den Verlust der Privatsphäre mit der Bodenerosion vergleicht, wird Hongmengs Wurzelsystem bestenfalls einen kleinen Teil des Landes bedecken. Außerhalb des durch Wurzeln geschützten Landes fließen in jedem Moment unzählige persönliche und private Informationen in den schwarzen Fluss.

In einer Zukunft, in der die Anzahl der Geräte pro Kopf und die Datenproduktion weiterhin neue Höchststände erreichen, kann eine einzelne Person oder ein Hersteller nur noch eine Stadt und einen Pool verteidigen.

Die Gewährleistung einer angemessenen Datensicherheit und eines angemessenen Schutzes der Privatsphäre ist ein langfristiges Unterfangen, das die Beteiligung der gesamten Gesellschaft erfordert.

Die Gesellschaft ergreift bereits Maßnahmen. In den letzten Jahren hat unser Land nacheinander eine Reihe von Gesetzen und Vorschriften erlassen und umgesetzt, darunter das „Cybersicherheitsgesetz“, das „Datensicherheitsgesetz“ und das „Gesetz zum Schutz personenbezogener Daten“. Letztes Jahr wurden „Zwei Hochschulen und ein Ministerium“ eingeführt of Finance“ erließ die „Bestimmungen zur Bestrafung von Gewaltverstößen und Straftaten im Internet gemäß dem Gesetz“. Die Leitmeinungen wenden das Verbrechen der Verletzung persönlicher Daten von Bürgern auch auf Situationen wie die Organisation von „Menschenfleischdurchsuchungen“ und die illegale Sammlung und Freigabe von an personenbezogener Daten der Bürger und schließt aus rechtlicher Sicht Lücken bei der Weitergabe personenbezogener Daten.

Auch Unternehmen spielen dabei eine wichtige Rolle. Geräte, die Informationen transportieren, sind in jeden Winkel der Gesellschaft eingedrungen und hängen sogar mit dem normalen Funktionieren der sozialen Ordnung zusammen. Die Unternehmen, die hinter den Geräten stehen, tragen natürlich eine große Verantwortung.

Man kann sagen, dass Huawei, das an Langfristigkeit festhält und weiterhin in die Bereiche Netzwerksicherheit und Datenschutz investiert, ein hervorragendes Beispiel für die Branche gegeben hat, indem es darauf besteht, schwierige, aber richtige Dinge zu tun. Es besteht Grund zu der Annahme, dass in Zukunft weitere Unternehmen in diese Reihe aufgenommen werden.

Da die Selbstregulierungsbehörden in der Branche die Führung übernehmen, müssen auch wir selbst Meister der Privatsphäre werden. Da Datenschutz und Sicherheit ernst genommen werden, werden sich immer mehr Organisationen dafür entscheiden, am „Internationalen Tag des Datenschutzes“ Tutorials zum Schutz personenbezogener Daten zu veröffentlichen. Wir können daraus lernen, sichere Ausrüstung und sichere Vorgehensweisen wählen und vermeiden, Kriminelle zu werden. Beute .

Begleitet von vielen Mitreisenden läutet dieser jahrhundertelange Kampf um den Schutz der Privatsphäre seinen Anfang.

# Willkommen beim offiziellen öffentlichen WeChat-Konto von aifaner: aifaner (WeChat-ID: ifanr). Weitere spannende Inhalte werden Ihnen so schnell wie möglich zur Verfügung gestellt.

Ai Faner | Ursprünglicher Link · Kommentare anzeigen · Sina Weibo