Wie funktioniert ein Ping of Death Attack?

Es gibt viele beängstigend klingende Begriffe in der Welt der Cybersicherheit, und der gefürchtete "Ping of Death" ist nicht anders. Es ist jedoch viel zahmer als es sich anhört, obwohl es immer noch ein Schmerz ist, mit dem man als Sicherheitslücke umgehen muss.

Lassen Sie uns untersuchen, was der Ping des Todes ist und wie er funktioniert.

Was ist ein "Ping"?

Bevor wir untersuchen, was ein Ping des Todes ist, müssen wir uns ansehen, was ein "Ping" ist, um zu sehen, wie er gegen Sie gerichtet werden kann.

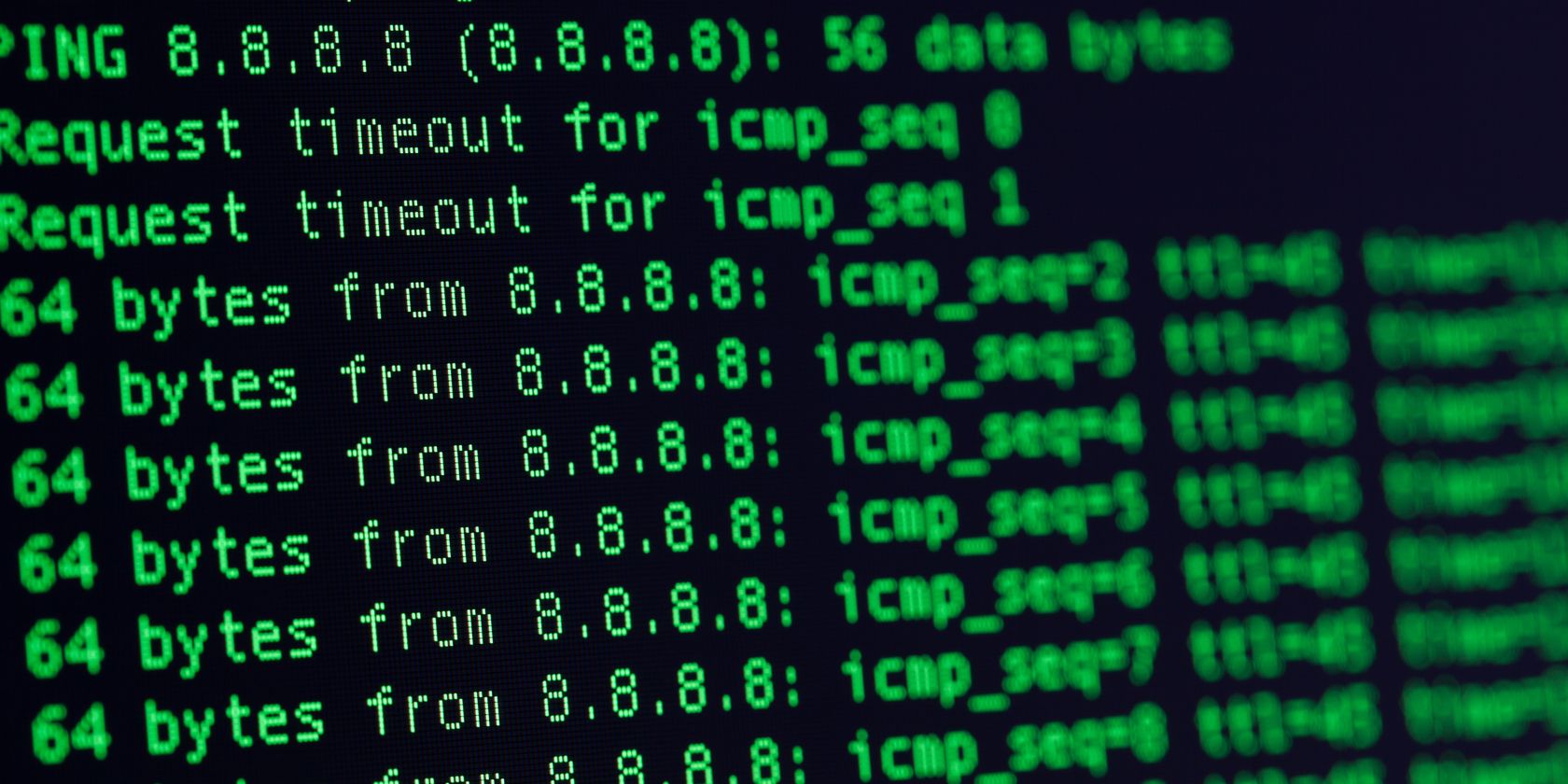

Ein Ping an sich ist nicht schädlich. Tatsächlich erledigt Ihr PC viele davon, wenn Sie das Internet nutzen.

Durch Ping können Geräte im selben Netzwerk überprüfen, ob beide wie vorgesehen funktionieren. Es ist vergleichbar damit, wie zwei Empfänger "Hallo" sagen. ein Telefon runter, um sicherzustellen, dass der andere da ist und zuhört.

Sie können sogar lernen, wie Sie mit Ihrem Computer einen manuellen Ping durchführen . Es ist nicht sehr aufregend, da es Ihnen nur sagt, wie viele Millisekunden es dauert, bis Ihr PC ein Datenpaket an das Ziel sendet. Es kann jedoch Serverprobleme diagnostizieren und Fehler in fehlerhaften Verbindungen identifizieren.

Was ist ein "Ping of Death" -Angriff?

Ein Ping ist ein sehr unschuldiger und harmloser Teil der Internet-Technologie, den PCs jeden Tag online ausführen. Wie kann jemand dieses harmlose Werkzeug in eine Waffe verwandeln?

Der Ping des Todes ist eine von vielen Arten von DDoS-Angriffen (Distributed Denial of Service). Wenn Benutzer den Begriff "DDoS" verwenden, bezieht er sich normalerweise auf eine Flut von Verbindungen, die einen einzelnen Server zum Erliegen bringen. Es gibt jedoch eine Reihe von Möglichkeiten, wie ein Hacker einen DDoS-Angriff initiieren kann, und der Ping des Todes ermöglicht es ihm, einen Angriff mit einem einzigen Computer durchzuführen.

Dazu muss der Hacker ein altes System finden, das mit dem Internet verbunden ist. Das System muss so alt sein, dass es vor der umfassenden Einführung der vierten Version des Internetprotokolls (IPv4) eingerichtet wurde. Dies liegt daran, dass diese älteren Netzwerke nicht über die richtigen Möglichkeiten verfügen, um zu behandeln, was passiert, wenn jemand Daten sendet, die größer als das Paketmaximum von 65.535 Byte sind.

Sobald der Hacker eines gefunden hat, sendet er ein Paket, das größer als die maximale Größe ist. Ein modernes Netzwerk wird dieses gigantische Paket richtig erkennen und handhaben, aber ein Legacy-System wird unter seinem Gewicht zusammenbrechen. Dies kann wiederum zu Instabilität führen und das Netzwerk zum Absturz bringen.

Wie schützen Sie sich vor einem Ping des Todes?

Wenn der oben genannte Angriff besorgniserregend klingt, geraten Sie noch nicht in Panik. Es besteht eine gute Chance, dass Sie bereits sicher sind. Alles, was Sie tun müssen, ist sicherzustellen, dass Ihr Computer und Ihre Netzwerkgeräte nach 1998 entwickelt und freigegeben wurden, da Geräte, die nach diesem Datum hergestellt wurden, einem Todesfall standhalten sollen.

Hoffentlich ist der PC, den Sie zu Hause verwenden, nicht so alt. In der Tat können Sie sich nur schwer vorstellen, warum noch jemand ein so altes System verwenden würde. Ob Sie es glauben oder nicht, es gibt immer noch ältere Geräte und Betriebssysteme, die ohne Upgrade weiter tuckern. Vielleicht haben die Eigentümer befürchtet, dass ein Upgrade alles kaputt macht, was sie bereits eingerichtet haben.

Wenn ein System jedoch in der Vergangenheit stecken bleibt, ist es veraltet und offen für Sicherheitslücken. Nehmen wir zum Beispiel, wie Ransomware-Angriffe den NHS verwüsteten, weil sie Windows XP verwendeten, als 10 verfügbar war. Der NHS wagte es anscheinend nicht, ihre bereits laufenden Systeme zu berühren, was sie zu Hauptzielen für Hacker machte.

Unternehmen müssen sich zwischen einem Upgrade ihrer Systeme und dem Risiko entscheiden, alles zu beschädigen oder bei ihrem aktuellen Setup zu bleiben und angegriffen zu werden. Wenn sie sich für eine sehr lange Zeit für Letzteres entscheiden, kann dies sie nur für einen Angriff wie den Ping des Todes öffnen.

Der Ping des Todes: Eine Bedrohung, vor der Sie wahrscheinlich schon sicher sind

Ein Ping-of-Death-Angriff ist ebenso einfach durchzuführen wie verheerend. Das heißt, wenn der Hacker auf Computer abzielt, die glauben, Windows 98 sei das heiße neue Betriebssystem. Solange Ihre Hardware aus dem 21. Jahrhundert stammt, müssen Sie sich keine Sorgen machen.

Wussten Sie, dass Sie Geräte auch mit Ihrem Android-Handy anpingen können? Es gibt eine schöne Auswahl an Apps, die Sie für den Job verwenden können.

Bildnachweis: Freeda Michaux / Shutterstock.com